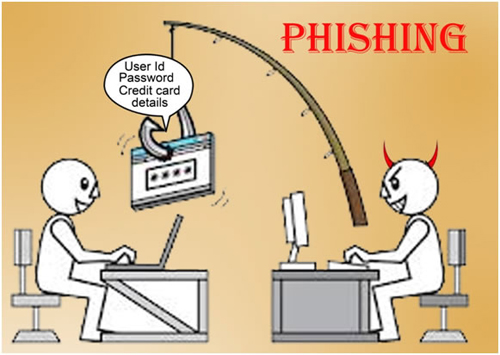

Πώς λειτουργεί το διαδικτυακό "ψάρεμα"; Πολύ απλά. Λαμβάνεις ένα email που σε ενημερώνει πως υπάρχει κάποιο πρόβλημα με τον λογαριασμό σου και για να αποκατασταθεί η ζημιά, πρέπει να καταχωρήσεις προσωπικά στοιχεία. Μεταξύ άλλων ζητούνται username, αριθμός τηλεφώνου, πιστωτική, ακόμα και password.

Ο όρος Phishing, που πρωτοχρησιμοποιήθηκε από τον χάκερ Khan C Smith και υιοθετήθηκε στη συνέχεια από όλη την κοινότητα των χάκερς, προέρχεται από το αγγλικό 'fishing' (ψάρεμα), καθώς η διαδικασία με την οποία ο θύτης παρουσιάζεται ως η αξιόπιστη οντότητα ώστε να προσελκύσει τους χρήστες, θυμίζει την διαδικασία του δολώματος στο ψάρεμα.

Μία άλλη εξήγηση σε αυτό είναι πως οι πρώτοι phishers, χρησιμοποιούσαν στα chat rooms τον html κωδικό <>< που παραπέμπει σε ψάρι, διότι αυτός ο κωδικός δεν ήταν εύκολο να ανιχνευθεί ή να φιλτραριστεί αφού είναι ο πιο βασικός στην Html.

Η αλλαγή του γράμματος f σε ph, πιθανότατα να είναι τυχαία ή να χρησιμοποιήθηκε από τους hackers για την απόκρυψη των ιχνών τους, αλλά σύμφωνα με κάποιους, έχει να κάνει με τον παλαιότερο όρο "phreaking" ή "phone freaking". Το phreaking είναι η ενέργεια μη εξουσιοδοτημένου χειρισμού τηλεφωνικών δικτύων.

Στόχος του χάκερ είναι να πείσει το θύμα για την αυθεντικότητα και την αξιοπιστία του. Αυτό το επιτυγχάνει με:

Εάν ένα phishing website καταφέρει να συνδυάσει όλα τα παραπάνω, στις περισσότερες περιπτώσεις έχει κατά 90% επιτυχημένες επιθέσεις.

Με λίγα λόγια, δεν ενοχοποιείται το ίδιο το σύστημα ασφαλείας του ιδίου του iCloud, αλλά οι χρήστες που έδωσαν μόνοι τους δρόμο για το "άνοιγμα" των λογαριασμών τους.

Πηγή

Ο όρος Phishing, που πρωτοχρησιμοποιήθηκε από τον χάκερ Khan C Smith και υιοθετήθηκε στη συνέχεια από όλη την κοινότητα των χάκερς, προέρχεται από το αγγλικό 'fishing' (ψάρεμα), καθώς η διαδικασία με την οποία ο θύτης παρουσιάζεται ως η αξιόπιστη οντότητα ώστε να προσελκύσει τους χρήστες, θυμίζει την διαδικασία του δολώματος στο ψάρεμα.

Μία άλλη εξήγηση σε αυτό είναι πως οι πρώτοι phishers, χρησιμοποιούσαν στα chat rooms τον html κωδικό <>< που παραπέμπει σε ψάρι, διότι αυτός ο κωδικός δεν ήταν εύκολο να ανιχνευθεί ή να φιλτραριστεί αφού είναι ο πιο βασικός στην Html.

Η αλλαγή του γράμματος f σε ph, πιθανότατα να είναι τυχαία ή να χρησιμοποιήθηκε από τους hackers για την απόκρυψη των ιχνών τους, αλλά σύμφωνα με κάποιους, έχει να κάνει με τον παλαιότερο όρο "phreaking" ή "phone freaking". Το phreaking είναι η ενέργεια μη εξουσιοδοτημένου χειρισμού τηλεφωνικών δικτύων.

Στόχος του χάκερ είναι να πείσει το θύμα για την αυθεντικότητα και την αξιοπιστία του. Αυτό το επιτυγχάνει με:

- Παραπλανητικό κειμένο. Το κείμενο αυτό, που συνήθως είναι οι παραπλανητικοί σύνδεσμοι, μπορεί να χρησιμοποιεί λάθος σύνταξη ή ορθογραφία (π.χ. www.fasebook.com ), αναγραμματισμούς (π.χ. www.yutoube.com ) ή να αντικαθιστά παρόμοια γράμματα όπως το αγγλικό μικρό l (L) με το κεφαλαίο Ι (i), κλπ.

- Παραπλανητικές εικόνες. Οι εικόνες αυτές, μπορεί να είναι οι ίδιες οπτικά με τις εικόνες που χρησιμοποιεί κάποια ιστοσελίδα, για παράδειγμα το logo της google, αλλά όταν πατάς σε αυτές να σε οδηγούν αλλού. Μία εξίσου κοινή μέθοδος είναι εικόνος που μιμούνται το λειτουργικό σύστημα του υπολογιστή.

- Παραπλανητικό design. Με τη βοήθεια του παραπλανητικού κειμένου και εικόνων, αλλά και την επεξεργασία του κώδικα της αυθεντικής ιστοσελίδας, ο hacker μπορεί να φτιάξει μία ολόκληρη ιστοσελίδα με το ίδιο ακριβώς design που έχει η αυθεντική.

Εάν ένα phishing website καταφέρει να συνδυάσει όλα τα παραπάνω, στις περισσότερες περιπτώσεις έχει κατά 90% επιτυχημένες επιθέσεις.

Με λίγα λόγια, δεν ενοχοποιείται το ίδιο το σύστημα ασφαλείας του ιδίου του iCloud, αλλά οι χρήστες που έδωσαν μόνοι τους δρόμο για το "άνοιγμα" των λογαριασμών τους.

Πηγή

Δεν υπάρχουν σχόλια:

Δημοσίευση σχολίου